448

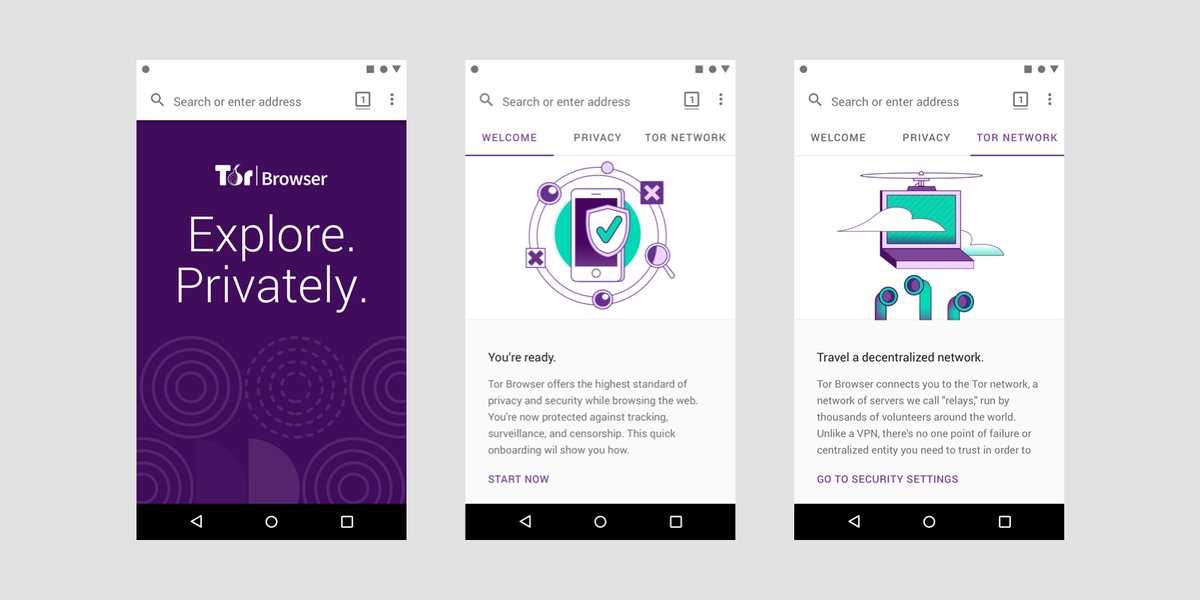

Software Tor vás chrání tím, že odrazí vaši komunikaci po distribuované síti štafet provozovaných dobrovolníky po celém světě: zabraňuje tomu, aby někdo sledoval vaše internetové připojení, aby zjistil, jaké stránky navštěvujete, zabrání tomu, aby navštívené weby zjistily vaši fyzickou polohu, aumožňuje přístup k blokovaným webům.Prohlížeč Tor umožňuje používat ve Windows, Mac OS X nebo Linux, aniž byste museli instalovat žádný software.Může spustit USB flash disk, je dodáván s předkonfigurovaným webovým prohlížečem, který chrání vaši anonymitu, a je samostatný.

tor-browser

Webová stránka:

https://www.torproject.org/projects/torbrowser.htmlFunkce

- Tracker blocker

- Anticenzura

- Přenosný

- Vestavěná VPN

- Analýza provozu

- Zaměřeno na soukromí

- Vynutí šifrované připojení

- Surfujte anonymně

- Skrýt vaši IP

- Proaktivní ochrana

- Ochrana soukromí

- Anonymita

- Zabezpečení a soukromí

- Webové prohlížeče založené na Firefoxu

- Zabudovaný debugger

- Vestavěný blokovač reklam

- Open source software

- Open Source aplikace

- Škodlivý blokátor skriptů

- Ladění IMAP

Kategorie

Alternativy Tor Browser pro Mac

12

12

HideIP VPN

Hledal jsem velmi dlouho najít skutečně efektivní, stabilní a cenově dostupnou aplikaci, která pracuje na systému Mac OSX a skrývá moji IP, abych mohl sledovat americkou televizi online.

12

Netsukuku

Netsukuku je síťová síť nebo P2P protokol, který se autonomně vytváří a udržuje.

- Zdarma

- Self-Hosted

- Windows

- Mac

- Linux

10

9

Super VPN

Super VPN byla založena v roce 2010 nadšeným týmem IT profesionálů, kteří již úspěšně poskytují webhostingové služby od roku 2002.

- Placená

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Windows Mobile

8

Sushi Browser

Koncept "Sushi Browser" chce využít obrazovku na maximální kapacitu pouhým jednoduchým ovládáním. Cílem je být stejně fantastické jako sushi.

8

8

7

7

i2pd (I2P Daemon)

I2P (Invisible Internet Protocol) je univerzální anonymní síťová vrstva.

6

strongSwan

strongSwan je open source řešení založené na IPsec VPN pro Linux a další operační systémy založené na UNIX implementující protokoly IKEv1 a IKEv2 pro výměnu klíčů.

6

cryptostorm

Post-Snowden VPN postavený na anonymitě a zabezpečení.Služba vyžaduje, abyste přemýšleli a měli obecné znalosti o nastavení softwaru / sítí.Znalosti střední úrovně.

6